10 Wege, wie ich deine App zerlege

Am Mi 23. April 2025

von 19:45 bis 21:15

ONSITE

⌂ HS 055

Sprache

Deutsch

Beschreibung

Nach seinem Studium an der Universität Salzburg setzt Emanuel Mairoll seinen akademischen Weg nun an der ETH Zürich fort. Dort forscht und arbeitet er in der Network Security Group an Lösungen für ein sichereres Next-Generation-Internet. Neben seiner akademischen Tätigkeit ist Emanuel passionierter Capture-the-Flag-Spieler und spezialisiert auf Reverse Engineering von mobilen Anwendungen.

Wie sicher sind die Apps auf unseren Smartphones wirklich?

Wir verbringen täglich Stunden mit unseren Smartphones und vertrauen dabei zahlreichen Apps – doch was passiert, wenn Angreifer diese Apps manipulieren oder Sicherheitsmaßnahmen umgehen können? Welche falschen Annahmen und scheinbar kleinen Fehler in der Entwicklung führen zu gravierenden Sicherheitslücken? Und wie kann man sich als Entwickler:in davor schützen?

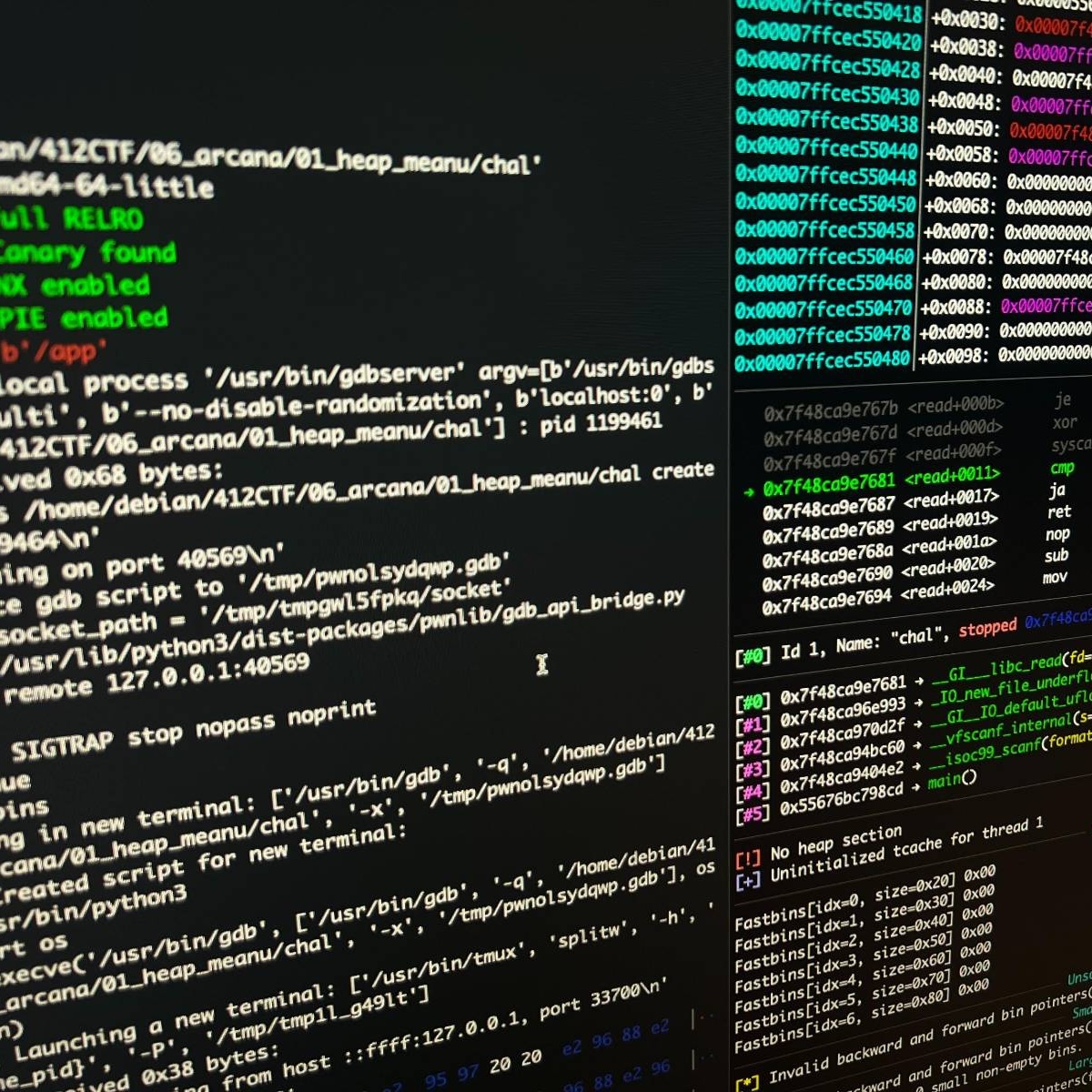

Dieser praxisnahe Gastvortrag richtet sich speziell an (angehende) App-Entwickler:innen und zeigt anhand von zehn verschiedenen Techniken, wie Mobile Apps analysiert, modifiziert und ihre Sicherheitsfeatures gezielt ausgehebelt werden können. Emanuel Mairoll nimmt uns mit auf eine spannende Tour durch vielfältige Reverse-Engineering-Tools wie Ghidra, Frida und mitmproxy, gibt Einblicke in Sicherheitsfeatures von iOS und Android und demonstriert praxisnah, wie sich diese Schutzmaßnahmen umgehen lassen.

Ein Must-See für alle, die wissen möchten, was hinter den Kulissen von App-Sicherheit wirklich passiert!

Beide Bilder © Emanuel Mairoll

Teilnahme nur nach Login